20-SAVI配置

本章節下載: 20-SAVI配置 (140.35 KB)

目 錄

SAVI(Source Address Validation,源地址有效性驗證)特性應用在接入設備上,通過ND Snooping特性、DHCPv6 Snooping特性及IP Source Guard特性建立起地址和端口的綁定關係表,並且以綁定關係為依據對DHCPv6協議報文、ND協議報文和IPv6數據報文的源地址進行合法性的過濾檢查。

SAVI特性可以在下列地址分配場景下使用:

l DHCPv6-Only:和配置SAVI特性的設備連接的主機隻能通過DHCPv6方式獲取地址。

l SLAAC-Only(Stateless Address Autoconfiguration,無狀態地址自動配置):和配置SAVI特性的設備連接的主機隻能通過自動地址分配方式獲取地址。

l DHCPv6與SLAAC混合:和配置SAVI特性的設備連接的主機可以通過DHCPv6方式和自動地址分配方式獲取地址。

不同地址分配場景中的SAVI配置不同,下麵將依次介紹SAVI的全局配置以及不同場景下的SAVI配置。

表1-1 SAVI的全局配置

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

開啟SAVI功能 |

ipv6 savi strict |

必選 缺省情況下,SAVI功能處於關閉狀態 |

|

配置等待通告地址衝突的NA報文的時間 |

ipv6 savi dad-delay value |

可選 缺省情況下,等待通告地址衝突的NA報文的時間為1秒 ND Snooping表項在detect狀態下,如果超過配置的等待時間沒有收到NA消息,則說明節點可以使用此IPv6地址,此時記錄的ND Snooping表項可以進入bound狀態 |

|

配置等待DHCPv6客戶端對獲取地址作衝突檢測的時間 |

ipv6 savi dad-preparedelay value |

可選 缺省情況下,等待DHCPv6客戶端對獲取地址作衝突檢測的時間為1秒 本命令配合DHCPv6 Snooping功能使用。DHCPv6 Snooping模塊在偵聽到客戶端獲取到地址後,還會偵聽客戶端是否對獲取到的地址作衝突檢測,如果超過配置的等待時間沒有偵聽到客戶端發送的DAD NS報文,則設備會主動替客戶端發送DAD NS報文 |

![]()

SAVI功能打開時,端口在down狀態持續時間超過3分鍾後,設備會刪除與該端口對應的DHCPv6 Snooping表項和ND Snooping表項。

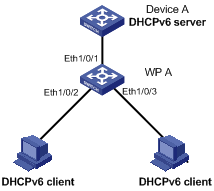

圖1-1 DHCPv6-Only場景示意圖

在圖1-1所示的DHCPv6-Only場景下,WP A通過以太網端口Ethernet1/0/1連接到DHCPv6服務器,通過以太網端口Ethernet1/0/2、Ethernet1/0/3連接到主機,Ethernet1/0/1、Ethernet1/0/2和Ethernet1/0/3都屬於VLAN 2。主機隻能通過DHCPv6方式獲取IPv6地址,不能通過自動地址配置方式獲取IPv6地址。在設備WP A上配置SAVI特性後,設備WP A隻允許使用已綁定的DHCPv6方式分配的地址和鏈路本地地址發送的報文通過。

本場景需要在WP A上進行下列配置:

l 開啟SAVI功能。

l 使能DHCPv6 Snooping功能。DHCPv6 Snooping的詳細介紹請參見“三層技術-IP業務配置指導”中的“DHCPv6 Snooping”。

l 使能鏈路本地類型地址的ND Snooping功能。ND Snooping的詳細介紹請參見“三層技術-IP業務配置指導”中的“IPv6基礎”。

l 為了檢查端口上的ND協議報文,需要在VLAN下使能ND Detection功能。ND Detection的詳細介紹請參見“安全配置指導”中的“ND攻擊防禦”。

l 在連接主機的端口上配置IP Source Guard的IPv6靜態綁定表項(本配置可選,如果不配置,檢查時將不檢查靜態綁定表項)。IPv6靜態綁定表項的詳細介紹請參見“安全配置指導”中的“IP Source Guard”。

l 在連接主機的端口上配置IP Source Guard的IPv6動態綁定功能。IPv6動態綁定功能的詳細介紹請參見“安全配置指導”中的“IP Source Guard”。

接入設備WP A會對DHCPv6 client發送的DHCPv6協議報文基於鏈路本地類型的ND Snooping表項檢查,對ND協議報文基於鏈路本地類型的ND Snooping表項、DHCPv6 Snooping表項和靜態綁定表項檢查,對連接主機的端口上收到的IPv6數據報文基於下發到端口的動態綁定表項(包括鏈路本地類型的ND Snooping表項、DHCPv6 Snooping表項)和靜態綁定表項檢查。檢查的內容包括MAC地址、IPv6地址、VLAN信息、入端口信息。

<WPA> system-view

[WPA] ipv6 savi strict

# 使能IPv6轉發功能。

[WPA] ipv6

# 全局使能DHCPv6 Snooping功能。

[WPA] ipv6 dhcp snooping enable

# 將端口Ethernet1/0/1、Ethernet1/0/2和Ethernet1/0/3加入VLAN 2。

[WPA] vlan 2

[WPA-vlan2] port ethernet 1/0/1 ethernet 1/0/2 ethernet 1/0/3

# 在VLAN 2內使能DHCPv6 Snooping功能。

[WPA-vlan2] ipv6 dhcp snooping vlan enable

[WPA] quit

# 配置Ethernet1/0/1端口為信任端口。

[WPA] interface ethernet 1/0/1

[WPA-Ethernet1/0/1] ipv6 dhcp snooping trust

[WPA-Ethernet1/0/1] quit

# 使能本地鏈路類型的ND Snooping功能和ND Detection功能。

[WPA] ipv6 nd snooping enable link-local

[WPA] vlan 2

[WPA-vlan2] ipv6 nd snooping enable

[WPA-vlan2] ipv6 nd detection enable

[WPA-vlan2] quit

# 下行端口Ethernet1/0/2和Ethernet1/0/3上啟用IP Source Guard的IPv6動態綁定功能。

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] ipv6 verify source ipv6-address mac-address

[WPA-Ethernet1/0/2] quit

[WPA] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] ipv6 verify source ipv6-address mac-address

[WPA-Ethernet1/0/3] quit

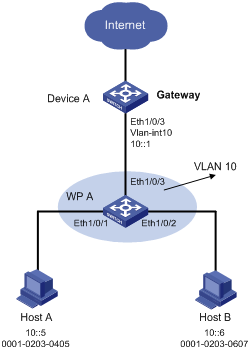

圖1-2 SLAAC-Only場景組網圖

在圖1-2所示的SLAAC-Only場景下,用戶Host A和Host B通過WP A接入網關Device A。主機隻能通過自動地址分配方式獲取IPv6地址。在設備WP A上配置SAVI特性後,設備WP A隻允許已綁定的無狀態地址自動配置方式分配的地址發送的報文通過,不允許DHCPv6方式分配的地址發送的報文通過。

本場景需要在WP A上進行下列配置:

l 開啟SAVI功能。

l 使能全球單播類型地址和鏈路本地類型地址的ND Snooping功能。ND Snooping的詳細介紹請參見“三層技術-IP業務配置指導”中的“IPv6基礎”。

l 為了檢查端口上的ND協議報文,需要在VLAN下使能ND Detection功能。ND Detection的詳細介紹請參見“安全配置指導”中的“ND攻擊防禦”。

l 在連接主機的端口上配置IP Source Guard的IPv6靜態綁定表項(本配置可選,如果不配置,檢查時將不檢查靜態綁定表項)。IPv6靜態綁定表項的詳細介紹請參見“安全配置指導”中的“IP Source Guard”。

l 在連接主機的端口上配置IP Source Guard的IPv6動態綁定功能。IPv6動態綁定功能的詳細介紹請參見“安全配置指導”中的“IP Source Guard”。

l 需要使能DHCPv6 Snooping功能,並且連接Gateway的端口保持默認的非trust狀態,來保證主機不能通過DHCPv6方式獲取到地址。DHCPv6 Snooping的詳細介紹請參見“三層技術-IP業務配置指導”中的“DHCPv6 Snooping”。

接入設備WP A會對ND協議報文基於ND Snooping表項、靜態綁定表項檢查,對連接主機的端口上收到的IPv6數據報文基於下發到端口的動態綁定表項(包括ND Snooping表項)和靜態綁定表項檢查。檢查的內容包括MAC地址、IPv6地址、VLAN信息、入端口信息。

<WPA> system-view

[WPA] ipv6 savi strict

# 使能IPv6轉發功能。

[WPA] ipv6

# 將端口Ethernet1/0/1、Ethernet1/0/2和Ethernet1/0/3加入VLAN 10。

[WPA] vlan 10

[WPA-vlan10] port ethernet 1/0/1 ethernet 1/0/2 ethernet 1/0/3

[WPA-vlan10] quit

# 使能全球單播類型地址和鏈路本地類型地址的ND Snooping功能。

[WPA] ipv6 nd snooping enable link-local

[WPA] ipv6 nd snooping enable global

[WPA] vlan 10

[WPA-vlan10] ipv6 nd snooping enable

# 使能ND Detection功能。

[WPA-vlan10] ipv6 nd detection enable

[WPA-vlan10] quit

# 使能DHCPv6 Snooping功能來禁止DHCPv6協議報文轉發。

[WPA] ipv6 dhcp snooping enable

# 將上行端口Ethernet1/0/3配置為ND信任端口。

[WPA] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] ipv6 nd detection trust

[WPA-Ethernet1/0/3] quit

# 在下行端口Ethernet1/0/1和Ethernet1/0/2上配置IPv6動態綁定功能。

[WPA] interface ethernet 1/0/1

[WPA-Ethernet1/0/1] ipv6 verify source ipv6-address mac-address

[WPA-Ethernet1/0/1] quit

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] ipv6 verify source ipv6-address mac-address

[WPA-Ethernet1/0/2] quit

圖1-3 DHCPv6與SLAAC混合場景組網圖

在圖1-3所示的在混合場景下,WP A通過以太網端口Ethernet1/0/1連接到DHCPv6服務器,通過以太網端口Ethernet1/0/3連接到DHCPv6客戶端。用戶Host A和Host B通過WP A接入網關Device A。WP A上Ethernet1/0/1、Ethernet1/0/2、Ethernet1/0/3、Ethernet1/0/4和Ethernet1/0/5都屬於VLAN 2。主機可以通過DHCPv6方式和自動地址分配方式獲取地址。在設備WP A上配置SAVI特性後,設備WP A將允許DHCPv6方式分配的地址和已綁定的無狀態地址自動配置方式分配的地址發送的報文通過。

本場景需要在WP A上進行下列配置:

l 開啟SAVI功能。

l 使能DHCPv6 Snooping功能。DHCPv6 Snooping的詳細介紹請參見“三層技術-IP業務配置指導”中的“DHCPv6 Snooping”。

l 使能全球單播類型地址和鏈路本地類型地址的ND Snooping功能。ND Snooping的詳細介紹請參見“三層技術-IP業務配置指導”中的“IPv6基礎”。

l 為了檢查端口上的ND協議報文,需要在VLAN下使能ND Detection功能。ND Detection的詳細介紹請參見“安全配置指導”中的“ND攻擊防禦”。

l 在連接主機的端口上配置IP Source Guard的IPv6靜態綁定表項(本配置可選,如果不配置,檢查時將不檢查靜態綁定表項)。IPv6靜態綁定表項的詳細介紹請參見“安全配置指導”中的“IP Source Guard”。

l 在連接主機的端口上配置IP Source Guard的IPv6動態綁定功能。IPv6動態綁定功能的詳細介紹請參見“安全配置指導”中的“IP Source Guard”。

接入設備WP A會對DHCPv6 client發送的DHCPv6協議報文基於鏈路本地類型的ND Snooping表項檢查,對ND協議報文基於ND Snooping表項、DHCPv6 Snooping表項和靜態綁定表項檢查,對連接主機的端口上收到的IPv6數據報文基於下發到端口的動態綁定表項(包括ND Snooping表項、DHCPv6 Snooping表項)和靜態綁定表項檢查。檢查的內容包括MAC地址、IPv6地址、VLAN信息、入端口信息。

# 開啟SAVI功能。

<WPA> system-view

[WPA] ipv6 savi strict

# 使能IPv6轉發功能。

[WPA] ipv6

# 使能DHCPv6 Snooping功能。

[WPA] ipv6 dhcp snooping enable

# 將端口Ethernet1/0/1、Ethernet1/0/2、Ethernet1/0/3、Ethernet1/0/4和Ethernet1/0/5加入VLAN 2。

[WPA] vlan 2

[WPA-vlan2] port ethernet 1/0/1 ethernet 1/0/2 ethernet 1/0/3 ethernet 1/0/4 ethernet 1/0/5

# 在VLAN 2內使能DHCPv6 Snooping功能。

[WPA-vlan2] ipv6 dhcp snooping vlan enable

[WPA] quit

# 配置Ethernet1/0/1端口為DHCPv6 Snooping信任端口。

[WPA] interface ethernet 1/0/1

[WPA-Ethernet1/0/1] ipv6 dhcp snooping trust

[WPA-Ethernet1/0/1] quit

# 使能ND Snooping功能和ND Detection功能。

[WPA] ipv6 nd snooping enable link-local

[WPA] ipv6 nd snooping enable global

[WPA] vlan 2

[WPA-vlan2] ipv6 nd snooping enable

[WPA-vlan2] ipv6 nd detection enable

[WPA-vlan2] quit

# 配置Ethernet1/0/2端口為ND detection信任端口。

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] ipv6 nd detection trust

[WPA-Ethernet1/0/2] quit

# 在下行端口Ethernet1/0/3、Ethernet1/0/4和Ethernet1/0/5上配置IPv6動態綁定功能。

[WPA] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] ipv6 verify source ipv6-address mac-address

[WPA-Ethernet1/0/3] quit

[WPA] interface ethernet 1/0/4

[WPA-Ethernet1/0/4] ipv6 verify source ipv6-address mac-address

[WPA-Ethernet1/0/4] quit

[WPA] interface ethernet 1/0/5

[WPA-Ethernet1/0/5] ipv6 verify source ipv6-address mac-address

不同款型規格的資料略有差異, 詳細信息請向具體銷售和400谘詢。H3C保留在沒有任何通知或提示的情況下對資料內容進行修改的權利!