16-ARP攻擊防禦配置

本章節下載: 16-ARP攻擊防禦配置 (356.55 KB)

目 錄

![]()

l ARP攻擊防禦功能中所指的“接口”為三層口,包括VLAN接口、三層以太網端口等。三層以太網端口是指被配置為三層模式的以太網端口,有關以太網端口模式切換的操作,請參見“二層技術-以太網交換配置指導”中的“以太網端口配置”。

ARP協議有簡單、易用的優點,但是也因為其沒有任何安全機製而容易被攻擊發起者利用。

l 攻擊者可以仿冒用戶、仿冒網關發送偽造的ARP報文,使網關或主機的ARP表項不正確,從而對網絡進行攻擊。

l 攻擊者通過向設備發送大量目標IP地址不能解析的IP報文,使得設備試圖反複地對目標IP地址進行解析,導致CPU負荷過重及網絡流量過大。

l 攻擊者向設備發送大量ARP報文,對設備的CPU形成衝擊。

關於ARP攻擊報文的特點以及ARP攻擊類型的詳細介紹,請參見“ARP攻擊防範技術白皮書”。

目前ARP攻擊和ARP病毒已經成為局域網安全的一大威脅,為了避免各種攻擊帶來的危害,設備提供了多種技術對攻擊進行防範、檢測和解決。

下麵將詳細介紹一下這些技術的原理以及配置。

表1-1 ARP攻擊防禦配置任務簡介

|

配置任務 |

說明 |

詳細配置 |

||

|

防止泛洪攻擊 |

配置ARP防止IP報文攻擊功能 |

配置ARP源抑製功能 |

可選 建議在網關設備上配置本功能 |

|

|

配置ARP黑洞路由功能 |

可選 建議在網關設備上配置本功能 |

|||

|

配置ARP報文限速功能 |

可選 建議在接入設備上配置本功能 |

|||

|

配置源MAC地址固定的ARP攻擊檢測功能 |

可選 建議在網關設備上配置本功能 |

|||

|

防止仿冒用戶、仿冒網關攻擊 |

配置ARP報文源MAC地址一致性檢查功能 |

可選 建議在網關設備上配置本功能 |

||

|

配置ARP主動確認功能 |

可選 建議在網關設備上配置本功能 |

|||

|

配置ARP Detection功能 |

可選 建議在接入設備上配置本功能 |

|||

|

配置ARP自動掃描、固化功能 |

可選 建議在網關設備上配置本功能 |

|||

|

配置ARP網關保護功能 |

可選 建議在接入設備上配置本功能 |

|||

|

配置ARP過濾保護功能 |

可選 建議在接入設備上配置本功能 |

|||

如果網絡中有主機通過向設備發送大量目標IP地址不能解析的IP報文來攻擊設備,則會造成下麵的危害:

l 設備向目的網段發送大量ARP請求報文,加重目的網段的負載。

l 設備會試圖反複地對目標IP地址進行解析,增加了CPU的負擔。

為避免這種IP報文攻擊所帶來的危害,設備提供了下列兩個功能:

l 如果發送攻擊報文的源是固定的,可以采用ARP源抑製功能。開啟該功能後,如果網絡中某主機向設備某端口連續發送目標IP地址不能解析的IP報文,當每5秒內由此主機發出IP報文觸發的ARP請求報文的流量超過設置的閾值,那麼對於由此主機發出的IP報文,設備不允許其觸發ARP請求,直至5秒後再處理,從而避免了惡意攻擊所造成的危害。

l 如果發送攻擊報文的源不固定,可以采用ARP黑洞路由功能。開啟該功能後,一旦接收到目標IP地址不能解析的IP報文,設備立即產生一個黑洞路由,使得設備在一段時間內將去往該地址的報文直接丟棄。等待黑洞路由老化時間過後,如有報文觸發則再次發起解析,如果解析成功則進行轉發,否則仍然產生一個黑洞路由將去往該地址的報文丟棄。這種方式能夠有效地防止IP報文的攻擊,減輕CPU的負擔。

表1-2 配置ARP源抑製功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能ARP源抑製功能 |

arp source-suppression enable |

必選 缺省情況下,ARP源抑製功能處於關閉狀態 |

|

配置ARP源抑製的閾值 |

arp source-suppression limit limit-value |

可選 缺省情況下,ARP源抑製的閾值為10 |

表1-3 配置ARP黑洞路由功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能ARP黑洞路由功能 |

arp resolving-route enable |

必選 缺省情況,ARP黑洞路由功能處於開啟狀態 |

在完成上述配置後,在任意視圖下執行display命令可以顯示配置後ARP源抑製的運行情況,通過查看顯示信息驗證配置的效果。

表1-4 ARP源抑製顯示和維護

|

操作 |

命令 |

|

顯示ARP源抑製的配置信息 |

display arp source-suppression [ | { begin | exclude | include } regular-expression ] |

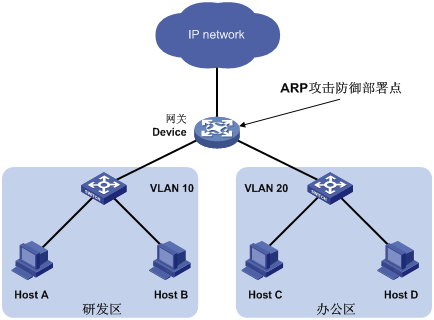

某局域網內存在兩個區域:研發區和辦公區,分別屬於VLAN 10和VLAN 20,通過無線PoE注入器連接到網關Device,如圖1-1所示。

網絡管理員在監控網絡時發現辦公區存在大量ARP請求報文,通過分析認為存在IP泛洪攻擊,為避免這種IP報文攻擊所帶來的危害,可采用ARP源抑製功能和ARP黑洞路由功能。

圖1-1 ARP防止IP報文攻擊配置組網圖

對攻擊報文進行分析,如果發送攻擊報文的源地址是固定的,采用ARP源抑製功能。在Device上做如下配置:

l 使能ARP源抑製功能;

l 配置ARP源抑製的閾值為100,即當每5秒內的ARP請求報文的流量超過100後,對於由此IP地址發出的IP報文,設備不允許其觸發ARP請求,直至5秒後再處理。

否則采用ARP黑洞路由功能,在Device上配置ARP黑洞路由功能。

(1) 配置ARP源抑製功能

# 使能ARP源抑製功能,並配置ARP源抑製的閾值為100。

<Device> system-view

[Device] arp source-suppression enable

[Device] arp source-suppression limit 100

(2) 配置ARP黑洞路由功能

# 使能ARP黑洞路由功能。

<Device> system-view

[Device] arp resolving-route enable

ARP報文限速功能是指對上送CPU的ARP報文進行限速,可以防止大量ARP報文對CPU進行衝擊。例如,在配置了ARP Detection功能後,設備會將收到的ARP報文重定向到CPU進行檢查,這樣引入了新的問題:如果攻擊者惡意構造大量ARP報文發往設備,會導致設備的CPU負擔過重,從而造成其他功能無法正常運行甚至設備癱瘓,這個時候可以啟用ARP報文限速功能來控製上送CPU的ARP報文的速率。

推薦用戶在配置了ARP Detection、ARP Snooping、MFF,或者發現有ARP泛洪攻擊的情況下,使用ARP報文限速功能。

使能ARP報文限速功能後,當端口上收到的ARP報文速率超過用戶設定的限速值時,設備就會發送ARP超速的Trap和Log信息。為防止過多的Trap和Log信息幹擾用戶工作,用戶可以設定信息的發送時間間隔。當用戶設定的時間間隔超時時,設備將這個時間間隔內的超速峰值作為Trap和Log的速率值打印出來。

需要注意的是,隻有開啟了ARP報文限速的Trap功能後,才會生成Trap報文。

生成的Trap和Log報文將被發送到設備的信息中心,通過設置信息中心的參數,最終決定Trap和Log報文的輸出規則(即是否允許輸出以及輸出方向)。(有關信息中心參數的配置請參見“網絡管理和監控配置指導”中的“信息中心”。)

表1-5 配置ARP報文限速功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

開啟ARP報文限速Trap功能 |

snmp-agent trap enable arp rate-limit |

可選 缺省情況下,ARP報文限速Trap功能處於開啟狀態 |

|

配置當端口上的ARP報文速率超過用戶設定的限速值時,設備發送Trap和Log的時間間隔 |

arp rate-limit information interval seconds |

可選 缺省情況下,設備發送ARP超速Trap和Log的時間間隔為60秒 |

|

進入二層以太網端口/二層聚合接口視圖 |

interface interface-type interface-number |

- |

|

配置ARP報文限速功能 |

arp rate-limit { disable | rate pps drop } |

必選 缺省情況下,ARP報文限速功能處於關閉狀態 |

![]()

l 如果在二層聚合接口上配置了ARP報文限速功能,則隻要聚合成員端口上的ARP報文速率超過用戶設定的限速值,就會發送Trap和Log信息。

l snmp-agent trap enable arp rate-limit命令的詳細介紹請參見“網絡管理和監控命令參考/SNMP”中的snmp-agent trap enable命令。

本特性根據ARP報文的源MAC地址進行統計,在5秒內,如果收到同一源MAC地址的ARP報文超過一定的閾值,則認為存在攻擊,係統會將此MAC地址添加到攻擊檢測表項中。在該攻擊檢測表項老化之前,如果設置的檢查模式為過濾模式,則會打印Log信息並且將該源MAC地址發送的ARP報文過濾掉;如果設置的模式為監控模式,則隻打印Log信息,不會將該源MAC地址發送的ARP報文過濾掉。

對於網關或一些重要的服務器,可能會發送大量ARP報文,為了使這些ARP報文不被過濾掉,可以將這類設備的MAC地址配置成保護MAC地址,這樣,即使該MAC地址存在攻擊也不會被檢測、過濾。

隻對上送CPU的ARP報文進行統計。

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能源MAC地址固定的ARP攻擊檢測功能,並選擇檢查模式 |

arp anti-attack source-mac { filter | monitor } |

必選 缺省情況下,源MAC地址固定的ARP攻擊檢測功能處於關閉狀態 |

|

配置源MAC地址固定的ARP報文攻擊檢測的閾值 |

arp anti-attack source-mac threshold threshold-value |

可選 缺省情況下,源MAC固定ARP報文攻擊檢測閾值為50 |

|

配置源MAC地址固定的ARP攻擊檢測表項的老化時間 |

arp anti-attack source-mac aging-time time |

可選 缺省情況下,源MAC地址固定的ARP攻擊檢測表項的老化時間為300秒,即5分鍾 |

|

配置保護MAC地址 |

arp anti-attack source-mac exclude-mac mac-address&<1-10> |

可選 缺省情況下,沒有配置任何保護MAC地址 |

![]()

對於已添加到源MAC地址固定的ARP攻擊檢測表項中的MAC地址,在等待設置的老化時間後,會重新恢複成普通MAC地址。

在完成上述配置後,在任意視圖下執行display命令可以顯示配置後源MAC地址固定的ARP攻擊檢測的運行情況,通過查看顯示信息驗證配置的效果。

表1-7 源MAC地址固定的ARP攻擊檢測顯示和維護

|

操作 |

命令 |

|

顯示檢測到的源MAC地址固定的ARP攻擊檢測表項 |

display arp anti-attack source-mac { slot slot-number | interface interface-type interface-number } [ | { begin | exclude | include } regular-expression ] |

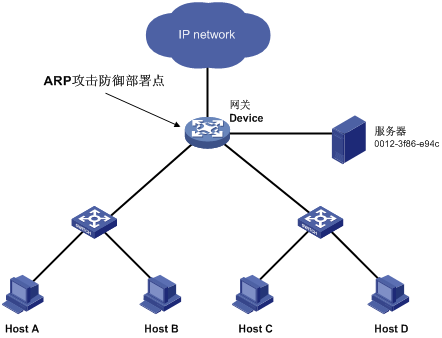

某局域網內客戶端通過網關與外部網絡通信,網絡環境如圖1-2所示。

網絡管理員希望能夠防止因惡意用戶對網關發送大量ARP報文,造成設備癱瘓,並導致其它用戶無法正常地訪問外部網絡;同時,對於正常的大量ARP報文仍然會進行處理。

圖1-2 源MAC地址固定的ARP攻擊檢測功能配置組網圖

如果惡意用戶發送大量報文的源MAC地址是使用客戶端合法的MAC地址,並且源MAC是固定的,可以在網關上進行如下配置:

l 使能源MAC固定ARP攻擊檢測功能,並選擇過濾模式;

l 配置源MAC固定ARP報文攻擊檢測的閾值;

l 配置源MAC固定的ARP攻擊檢測表項的老化時間;

l 配置服務器的MAC為保護MAC,使服務器可以發送大量ARP報文。

# 使能源MAC固定ARP攻擊檢測功能,並選擇過濾模式。

<Device> system-view

[Device] arp anti-attack source-mac filter

# 配置源MAC固定ARP報文攻擊檢測閾值為30個。

[Device] arp anti-attack source-mac threshold 30

# 配置源MAC地址固定的ARP攻擊檢測表項的老化時間為60秒。

[Device] arp anti-attack source-mac aging-time 60

# 配置源MAC固定攻擊檢查的保護MAC地址為0012-3f86-e94c。

[Device] arp anti-attack source-mac exclude-mac 0012-3f86-e94c

ARP報文源MAC地址一致性檢查功能主要應用於網關設備上,防禦以太網數據幀首部中的源MAC地址和ARP報文中的源MAC地址不同的ARP攻擊。

配置本特性後,網關設備在進行ARP學習前將對ARP報文進行檢查。如果以太網數據幀首部中的源MAC地址和ARP報文中的源MAC地址不同,則認為是攻擊報文,將其丟棄;否則,繼續進行ARP學習。

表1-8 配置ARP報文源MAC地址一致性檢查功能

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能ARP報文源MAC地址一致性檢查功能 |

arp anti-attack valid-check enable |

必選 缺省情況下,ARP報文源MAC地址一致性檢查功能處於關閉狀態 |

ARP的主動確認功能主要應用於網關設備上,防止攻擊者仿冒用戶欺騙網關設備。

啟用ARP主動確認功能後,設備在新建或更新ARP表項前需進行主動確認,防止產生錯誤的ARP表項。關於工作原理的詳細介紹請參見“ARP攻擊防範技術白皮書”。

表1-9 配置ARP主動確認功能

|

配置步驟 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

使能ARP主動確認功能 |

arp anti-attack active-ack enable |

必選 缺省情況下,ARP主動確認功能處於關閉狀態 |

ARP Detection功能主要應用於接入設備上,對於合法用戶的ARP報文進行正常轉發,否則直接丟棄,從而防止仿冒用戶、仿冒網關的攻擊。

ARP Detection包含三個功能:用戶合法性檢查、ARP報文有效性檢查、ARP報文強製轉發。

對於ARP信任端口,不進行用戶合法性檢查;對於ARP非信任端口,需要進行用戶合法性檢查,以防止仿冒用戶的攻擊。

用戶合法性檢查是根據ARP報文中源IP地址和源MAC地址檢查用戶是否是所屬VLAN所在端口上的合法用戶,包括基於IP Source Guard靜態綁定表項的檢查、基於DHCP Snooping安全表項的檢查、基於802.1X安全表項的檢查和OUI MAC地址的檢查。

(1) 首先進行基於IP Source Guard靜態綁定表項檢查。如果找到了對應源IP地址和源MAC地址的靜態綁定表項,認為該ARP報文合法,進行轉發。如果找到了對應源IP地址的靜態綁定表項但源MAC地址不符,認為該ARP報文非法,進行丟棄。如果沒有找到對應源IP地址的靜態綁定表項,繼續進行DHCP Snooping安全表項、802.1X安全表項和OUI MAC地址檢查。

(2) 在基於IP Source Guard靜態綁定表項檢查之後進行基於DHCP Snooping安全表項、802.1X安全表項和OUI MAC地址檢查,隻要符合三者中任何一個,就認為該ARP報文合法,進行轉發。其中,OUI MAC地址檢查指的是,隻要ARP報文的源MAC地址為OUI MAC地址,並且使能了Voice VLAN功能,就認為是合法報文,檢查通過。

(3) 如果所有檢查都沒有找到匹配的表項,則認為是非法報文,直接丟棄。

![]()

l IP Source Guard靜態綁定表項通過ip source binding命令生成,詳細介紹請參見“安全配置指導”中的“IP Source Guard”。

l DHCP Snooping安全表項通過DHCP Snooping功能自動生成,詳細介紹請參見“三層技術-IP業務配置指導”中的“DHCP Snooping”。

l 802.1X安全表項通過802.1X功能產生,802.1X用戶需要使用可以將IP地址上傳的客戶端,用戶通過了802.1X認證並且將IP地址上傳至使能ARP Detection的設備後,設備自動生成可用於ARP Detction的用戶合法性檢查的802.1X安全表項。802.1X的詳細介紹請參見“安全配置指導”中的“802.1X”。

l 關於Voice VLAN和OUI MAC地址的詳細介紹請參見“二層技術-以太網交換配置指導”中的“Voice VLAN”。

對於ARP信任端口,不進行報文有效性檢查;對於ARP非信任端口,需要根據配置對MAC地址和IP地址不合法的報文進行過濾。可以選擇配置源MAC地址、目的MAC地址或IP地址檢查模式。

l 對於源MAC地址的檢查模式,會檢查ARP報文中的源MAC地址和以太網報文頭中的源MAC地址是否一致,一致則認為有效,否則丟棄報文;

l 對於目的MAC地址的檢查模式(隻針對ARP應答報文),會檢查ARP應答報文中的目的MAC地址是否為全0或者全1,是否和以太網報文頭中的目的MAC地址一致。全0、全1、不一致的報文都是無效的,無效的報文需要被丟棄;

l 對於IP地址檢查模式,會檢查ARP報文中的源IP和目的IP地址,全0、全1、或者組播IP地址都是不合法的,需要丟棄。對於ARP應答報文,源IP和目的IP地址都進行檢查;對於ARP請求報文,隻檢查源IP地址。

對於從ARP信任端口接收到的ARP報文不受此功能影響,按照正常流程進行轉發;對於從ARP非信任端口接收到的、已經通過用戶合法性檢查的ARP報文的處理過程如下:

l 對於ARP請求報文,通過信任端口進行轉發;

l 對於ARP應答報文,首先按照報文中的以太網目的MAC地址進行轉發,若在MAC地址表中沒有查到目的MAC地址對應的表項,則將此ARP應答報文通過信任端口進行轉發。

![]()

如果既配置了報文有效性檢查功能,又配置了用戶合法性檢查功能,那麼先進行報文有效性檢查,然後進行用戶合法性檢查。

表1-10 配置用戶合法性檢查功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入VLAN視圖 |

vlan vlan-id |

- |

|

使能ARP Detection功能 |

arp detection enable |

必選 缺省情況下,ARP Detection功能處於關閉狀態。即不進行用戶合法性檢查 |

|

退回係統視圖 |

quit |

- |

|

進入二層以太網端口或者二層聚合接口視圖 |

interface interface-type interface-number |

- |

|

將不需要進行用戶合法性檢查的端口配置為ARP信任端口 |

arp detection trust |

可選 缺省情況下,端口為ARP非信任端口 |

![]()

l 配置用戶合法性檢查功能時,必須至少配置IP Source Guard靜態綁定表項、DHCP Snooping功能、802.1X功能三者之一,否則所有從ARP非信任端口收到的ARP報文都將被丟棄(使能了Voice VLAN功能的情況下,源MAC地址為OUI MAC地址的ARP報文不會被丟棄)。

l 在配置IP Source Guard靜態綁定表項時,必須指定VLAN參數,否則ARP報文將無法通過基於IP Source Guard靜態綁定表項的檢查。

表1-11 配置ARP報文有效性檢查功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入VLAN視圖 |

vlan vlan-id |

- |

|

使能ARP Detection功能 |

arp detection enable |

必選 缺省情況下,ARP Detection功能處於關閉狀態 |

|

退回係統視圖 |

quit |

- |

|

使能ARP報文有效性檢查功能 |

arp detection validate { dst-mac | ip | src-mac } * |

必選 缺省情況下, ARP報文有效性檢查功能處於關閉狀態 |

|

進入二層以太網端口或者二層聚合接口視圖 |

interface interface-type interface-number |

- |

|

將不需要進行ARP報文有效性檢查的端口配置為ARP信任端口 |

arp detection trust |

可選 缺省情況下,端口為ARP非信任端口 |

進行下麵的配置之前,需要保證已經配置了用戶合法性檢查功能。

表1-12 配置ARP報文強製轉發功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入VLAN視圖 |

vlan vlan-id |

- |

|

使能ARP報文強製轉發功能 |

arp restricted-forwarding enable |

必選 缺省情況下,ARP報文強製轉發功能處於關閉狀態 |

在完成上述配置後,在任意視圖下執行display命令可以顯示配置後ARP Detection的運行情況,通過查看顯示信息驗證配置的效果。

在用戶視圖下,用戶可以執行reset命令清除ARP Detection的統計信息。

表1-13 ARP Detection顯示和維護

|

操作 |

命令 |

|

顯示使能了ARP Detection功能的VLAN |

display arp detection [ | { begin | exclude | include } regular-expression ] |

|

顯示ARP Detection功能報文檢查的丟棄計數的統計信息 |

display arp detection statistics [ interface interface-type interface-number ] [ | { begin | exclude | include } regular-expression ] |

|

清除ARP Detection的統計信息 |

reset arp detection statistics [ interface interface-type interface-number ] |

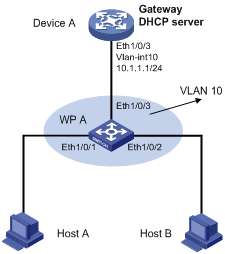

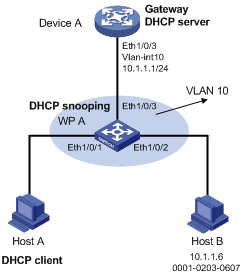

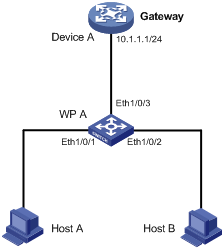

l Device A是DHCP服務器;WP A是支持802.1X的設備,在VLAN 10內啟用ARP Detection功能,對認證客戶端進行保護,保證合法用戶可以正常轉發報文,否則丟棄。

l Host A和Host B是本地802.1X接入用戶。

圖1-3 配置用戶合法性檢查組網圖

(1) 配置組網圖中所有端口屬於VLAN及Device A對應VLAN接口的IP地址(略)

(2) 配置DHCP服務器Device A

# 配置DHCP地址池0。

<DeviceA> system-view

[DeviceA] dhcp enable

[DeviceA] dhcp server ip-pool 0

[DeviceA-dhcp-pool-0] network 10.1.1.0 mask 255.255.255.0

(3) 配置客戶端Host A和Host B(略),必須使用上傳IP地址方式。

(4) 配置設備WP A

# 配置dot1x功能。

<WPA> system-view

[WPA] dot1x

[WPA] interface ethernet 1/0/1

[WPA-Ethernet1/0/1] dot1x

[WPA-Ethernet1/0/1] quit

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] dot1x

[WPA-Ethernet1/0/2] quit

# 添加本地接入用戶。

[WPA] local-user test

[WPA-luser-test] service-type lan-access

[WPA-luser-test] password simple test

[WPA-luser-test] quit

# 使能ARP Detection功能,對用戶合法性進行檢查。

[WPA] vlan 10

[WPA-vlan10] arp detection enable

# 端口狀態缺省為非信任狀態,上行端口配置為信任狀態,下行端口按缺省配置。

[WPA-vlan10] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] arp detection trust

[WPA-Ethernet1/0/3] quit

完成上述配置後,對於端口Ethernet1/0/1和Ethernet1/0/2收到的ARP報文,需基於802.1X安全表項進行用戶合法性檢查。

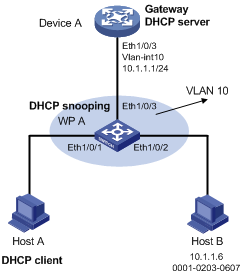

l Device A是DHCP服務器;

l Host A是DHCP客戶端;用戶Host B的IP地址是10.1.1.6,MAC地址是0001-0203-0607。

l WP A是DHCP Snooping設備,在VLAN 10內啟用ARP Detection功能,對DHCP客戶端和用戶進行保護,保證合法用戶可以正常轉發報文,否則丟棄。

(1) 配置組網圖中所有端口屬於VLAN及Device A對應VLAN接口的IP地址(略)

(2) 配置DHCP服務器Device A

# 配置DHCP地址池0。

<DeviceA> system-view

[DeviceA] dhcp enable

[DeviceA] dhcp server ip-pool 0

[DeviceA-dhcp-pool-0] network 10.1.1.0 mask 255.255.255.0

(3) 配置DHCP客戶端Host A和用戶Host B(略)

(4) 配置設備WP A

# 配置DHCP Snooping功能。

<WPA> system-view

[WPA] dhcp-snooping

[WPA] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] dhcp-snooping trust

[WPA-Ethernet1/0/3] quit

# 使能ARP Detection功能,對用戶合法性進行檢查。

[WPA] vlan 10

[WPA-vlan10] arp detection enable

# 端口狀態缺省為非信任狀態,上行端口配置為信任狀態,下行端口按缺省配置。

[WPA-vlan10] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] arp detection trust

[WPA-Ethernet1/0/3] quit

# 在端口Ethernet1/0/2上配置IP Source Guard靜態綁定表項。

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] ip source binding ip-address 10.1.1.6 mac-address 0001-0203-0607 vlan 10

[WPA-Ethernet1/0/2] quit

# 配置進行報文有效性檢查。

[WPA] arp detection validate dst-mac ip src-mac

完成上述配置後,對於端口Ethernet1/0/1和Ethernet1/0/2收到的ARP報文,先進行報文有效性檢查,然後基於IP Source Guard靜態綁定表項、DHCP Snooping安全表項進行用戶合法性檢查。

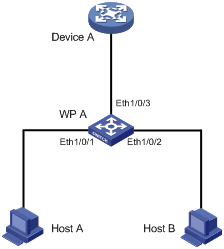

l Device A是DHCP服務器;

l Host A是DHCP客戶端;用戶Host B的IP地址是10.1.1.6,MAC地址是0001-0203-0607。

l Host A和Host B在設備WP A上端口隔離,但是均和網關Device A相通,Ethernet1/0/1、Ethernet1/0/2、Ethernet1/0/3均屬於VLAN 10。

l WP A是DHCP Snooping設備,在VLAN 10內啟用ARP Detection功能,對DHCP客戶端和用戶進行保護,保證合法用戶可以正常轉發報文,否則丟棄。

要求:WP A在啟用ARP Detection功能後,對於ARP廣播請求報文仍然能夠進行端口隔離。

圖1-5 配置ARP報文強製轉發組網圖

(1) 配置組網圖中所有端口屬於VLAN及Device A對應VLAN接口的IP地址(略)

(2) 配置DHCP服務器Device A

# 配置DHCP地址池0。

<DeviceA> system-view

[DeviceA] dhcp enable

[DeviceA] dhcp server ip-pool 0

[DeviceA-dhcp-pool-0] network 10.1.1.0 mask 255.255.255.0

(3) 配置DHCP客戶端Host A和用戶Host B(略)

(4) 配置設備WP A

# 配置DHCP Snooping功能。

<WPA> system-view

[WPA] dhcp-snooping

[WPA] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] dhcp-snooping trust

[WPA-Ethernet1/0/3] quit

# 使能ARP Detection功能,對用戶合法性進行檢查。

[WPA] vlan 10

[WPA-vlan10] arp detection enable

# 端口狀態缺省為非信任狀態,上行端口配置為信任狀態,下行端口按缺省配置。

[WPA-vlan10] interface ethernet 1/0/3

[WPA-Ethernet1/0/3] arp detection trust

[WPA-Ethernet1/0/3] quit

# 在端口Ethernet1/0/2上配置IP Source Guard靜態綁定表項。

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] ip source binding ip-address 10.1.1.6 mac-address 0001-0203-0607 vlan 10

[WPA-Ethernet1/0/2] quit

# 配置進行報文有效性檢查。

[WPA] arp detection validate dst-mac ip src-mac

# 配置端口隔離。

[WPA] interface ethernet 1/0/1

[WPA-Ethernet1/0/1] port-isolate enable

[WPA-Ethernet1/0/1] quit

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] port-isolate enable

[WPA-Ethernet1/0/2] quit

完成上述配置後,對於端口Ethernet1/0/1和Ethernet1/0/2收到的ARP報文,先進行報文有效性檢查,然後基於IP Source Guard靜態綁定表項、DHCP Snooping安全表項進行用戶合法性檢查。但是,Host A發往Device A的ARP廣播請求報文,由於通過了用戶合法性檢查,所以能夠被轉發到Host B,端口隔離功能失效。

# 配置ARP報文強製轉發功能。

[WPA] vlan 10

[WPA-vlan10] arp restricted-forwarding enable

[WPA-vlan10] quit

此時,Host A發往Device A的合法ARP廣播請求報文隻能通過信任端口Ethernet1/0/3轉發,不能被Host B接收到,端口隔離功能可以正常工作。

ARP自動掃描功能一般與ARP固化功能配合使用:

l 啟用ARP自動掃描功能後,設備會對局域網內的鄰居自動進行掃描(向鄰居發送ARP請求報文,獲取鄰居的MAC地址,從而建立動態ARP表項)。

l ARP固化功能用來將當前的ARP動態表項(包括ARP自動掃描生成的動態ARP表項)轉換為靜態ARP表項。通過對動態ARP表項的固化,可以有效的防止攻擊者修改ARP表項。

![]()

推薦在網吧這種環境穩定的小型網絡中使用這兩個功能。

表1-14 配置ARP自動掃描、固化功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入接口視圖 |

interface interface-type interface-number |

- |

|

啟動ARP自動掃描功能 |

arp scan [ start-ip-address to end-ip-address ] |

必選 |

|

退回係統視圖 |

quit |

- |

|

配置ARP固化功能 |

arp fixup |

必選 |

![]()

l 對於已存在ARP表項的IP地址不進行掃描。

l 掃描操作可能比較耗時,用戶可以通過<Ctrl_C>來終止掃描(在終止掃描時,對於已經收到的鄰居應答,會建立該鄰居的動態ARP表項)。

l 固化後的靜態ARP表項與配置產生的靜態ARP表項相同。

l 通過arp fixup命令將當前的動態ARP表項轉換為靜態ARP表項後,後續學習到的動態ARP表項可以通過再次執行arp fixup命令進行固化。

l 固化生成的靜態ARP表項數量同樣受到設備可以支持的靜態ARP表項數目的限製,由於靜態ARP表項數量的限製可能導致隻有部分動態ARP表項被固化。

l 通過固化生成的靜態ARP表項,可以通過命令行undo arp ip-address [ vpn-instance-name ]逐條刪除,也可以通過命令行reset arp all或reset arp static全部刪除。

在設備上不與網關相連的端口上配置此功能,可以防止偽造網關攻擊。

在端口配置此功能後,當端口收到ARP報文時,將檢查ARP報文的源IP地址是否和配置的被保護網關的IP地址相同。如果相同,則認為此報文非法,將其丟棄;否則,認為此報文合法,繼續進行後續處理。

表1-15 配置ARP網關保護功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入二層以太網端口視圖/二層聚合接口視圖 |

interface interface-type interface-number |

- |

|

開啟ARP網關保護功能,配置被保護的網關IP地址 |

arp filter source ip-address |

必選 缺省情況下,ARP網關保護功能處於關閉狀態 |

![]()

l 每個端口最多支持配置8個被保護的網關IP地址。

l 不能在同一端口下同時配置命令arp filter source和arp filter binding。

l 本功能與ARP Detection、MFF和ARP Snooping功能配合使用時,先進行本功能檢查,本功能檢查通過後才會進行其他配合功能的處理。

與WP A相連的Host B進行了仿造網關Device A(IP地址為10.1.1.1)的ARP攻擊,導致與WP A相連的設備與網關Device A通信時錯誤發往了Host B。

要求:通過配置防止這種仿造網關攻擊。

圖1-6 配置ARP網關保護功能組網圖

# 在WP A上配置ARP網關保護功能。

<WPA> system-view

[WPA] interface ethernet 1/0/1

[WPA-Ethernet1/0/1] arp filter source 10.1.1.1

[WPA-Ethernet1/0/1] quit

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] arp filter source 10.1.1.1

完成上述配置後,對於Host B發送的偽造的源IP地址為網關IP地址的ARP報文將會被丟棄,不會再被轉發。

本功能用來限製端口下允許通過的ARP報文,可以防止仿冒網關和仿冒用戶的攻擊。

在端口配置此功能後,當端口收到ARP報文時,將檢查ARP報文的源IP地址和源MAC地址是否和允許通過的IP地址和MAC地址相同:

l 如果相同,則認為此報文合法,繼續進行後續處理;

l 如果不相同,則認為此報文非法,將其丟棄。

表1-16 配置ARP過濾保護功能

|

操作 |

命令 |

說明 |

|

進入係統視圖 |

system-view |

- |

|

進入二層以太網端口視圖/二層聚合接口視圖 |

interface interface-type interface-number |

- |

|

開啟ARP過濾保護功能,配置允許通過的ARP報文的源IP地址和源MAC地址 |

arp filter binding ip-address mac-address |

必選 缺省情況下,ARP過濾保護功能處於關閉狀態 |

![]()

l 每個端口最多支持配置8組允許通過的ARP報文的源IP地址和源MAC地址。

l 不能在同一端口下同時配置命令arp filter source和arp filter binding。

l 本功能與ARP Detection、MFF和ARP Snooping功能配合使用時,先進行本功能檢查,本功能檢查通過後才會進行其他配合功能的處理。

l Host A的IP地址為10.1.1.2,MAC地址為000f-e349-1233。

l Host B的IP地址為10.1.1.3,MAC地址為000f-e349-1234。

l 限製WP A的Ethernet1/0/1、Ethernet1/0/2端口隻允許指定用戶接入,不允許其他用戶接入。

圖1-7 配置ARP過濾保護功能組網圖

# 配置WP A的ARP過濾保護功能。

<WPA> system-view

[WPA] interface ethernet 1/0/1

[WPA-Ethernet1/0/1] arp filter binding 10.1.1.2 000f-e349-1233

[WPA-Ethernet1/0/1] quit

[WPA] interface ethernet 1/0/2

[WPA-Ethernet1/0/2] arp filter binding 10.1.1.3 000f-e349-1234

完成上述配置後,端口Ethernet1/0/1收到Host A發出的源IP地址為10.1.1.2、源MAC地址為000f-e349-1233的ARP報文將被允許通過,其他ARP報文將被丟棄;端口Ethernet1/0/2收到Host B發出的源IP地址為10.1.1.3、源MAC地址為000f-e349-1234的ARP報文將被允許通過,其他ARP報文將被丟棄。

不同款型規格的資料略有差異, 詳細信息請向具體銷售和400谘詢。H3C保留在沒有任何通知或提示的情況下對資料內容進行修改的權利!